Seit kurzem wurde die finale Version von Wordpress 5.2 veröffentlicht. Wie bei jeder neuen Hauptversion, so ist auch diese Version nach einem Musiker genannt - in diesem Fall dem revolutionären Jazz-Bassisten Jaco Pastorius - kurz Jaco.

Die Problematik mit dem Gutenberg-Editor ist nach wie vor vorhanden. In den meisten Fällen haben die Nutzer die Angelegenheit mit dem Classic-Editor als Plugin umschifft. Ich selbst konnte mittlerweile sogar einen Vorteil vom Gutenberg-Editor finden - aber dazu vielleicht an anderer Stelle mehr.

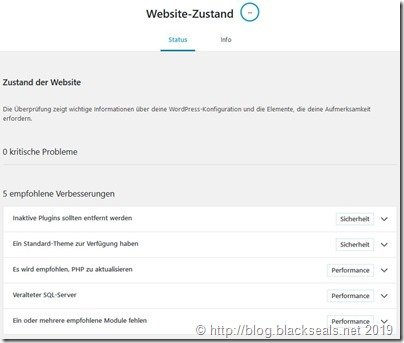

Mit der neuen Version standen Themen wie "Überprüfung des Website-Zustandes", "Schutz vor PHP-Fehlern" und "Plugin-Kompatiblitäts-Überprüfungen" auf dem Programm. Alles Punkte die nicht irrelevant sind und ich sehr begrüße.

Interessanter ist meiner Meinung nach eine zusätzliche Schutzfunktion, die mit der automatischen Aktualisierung zu tun hat. Bislang wird nämlich jedem Update, dass vom Update-Server kommt, blind vertraut. Hätte ein Angreifer den Webdienst api.wordpress.org kompromittiert, dann hätte jede WordPress-Webseite von dort gefälschte Updates automatisch übernommen und installiert. Damit wären unzählige Webseiten in die Hand dieser Angreifer gelangt. Nachdem zwei Drittel aller Webseiten Wordpress nutzt, wäre das keine allzu kleine Anzahl...

Das dieses Szenario nicht völlig aus der Luft gegriffen ist, haben Fälle wie ASUS Live Update verbreitete Schadsoftware oder Alles, was wir bisher über den Petya/NotPetya-Ausbruch wissen gut aufgezeigt.

Ab WordPress 5.2 wird ein sogenanntes "Offline Digital Signature" genutzt, um die Update-Pakete abzusichern. Beim fehlen der Signatur bzw. bei einem Signaturfehler (geänderter Dateninhalt) wird vorerst eine Warnung an den Webseiten-Administrator gesendet. Das wird genutzt um mögliche Fehler im neuem Updatemechanismus vorzubeugen. Mit der folgenden Version werden Updates ohne gültige Signatur unter keinen Umständen installiert. Details zu diesem Vorgang beschreibt die Paragon Initiative in einem ausführlichen Blog-Eintrag zu dem Thema. Das ist die Sicherheitsfirma, die diese Schwachstelle vor etwa zwei Jahren an WordPress weitergeleitet hatte.

Damit würde ich trotz Gutenberg-Editor und deren nach wie vor vorhandenen Problematik ein Update auf Wordpress 5.2 (bzw. später 5.3) empfehlen.

Update 09.05.2019: Ich habe nun die offiziellen Veröffentlichungsmeldungen verlinkt.

- WordPress 5.2 "Jaco" (Englisch)

- WordPress 5.2 "Jaco" (Deutsch)

Publiziert vom BlackSeals.net blog via SteemPress.