Fuente: freepik.es Modificada por @emimoron

Fuente: freepik.es Modificada por @emimoron

La resistencia a la colisión es una función de las hash criptográficas esta se basa en la imposibilidad de una coincidencia de obtener el mismo hash a partir de datos diferentes, en este sentido, la colisión ocurre cuando al introducir un dato en la cadena de entrada es decir un input el valor resultado en la cadena de salida output será único e irrepetible y, al variar alguno de los datos en la entrada variará también el valor de salida pero si esto no ocurre y al modificar alguno de los inputs se nos devuelve el mismo valor de output entonces estaremos ante una colisión. Es sumamente importante que los hash sean resistentes a las colisiones porque eso garantiza que no exista una repetición en los datos y por tanto la falsificación en el sistema de algunas operaciones.

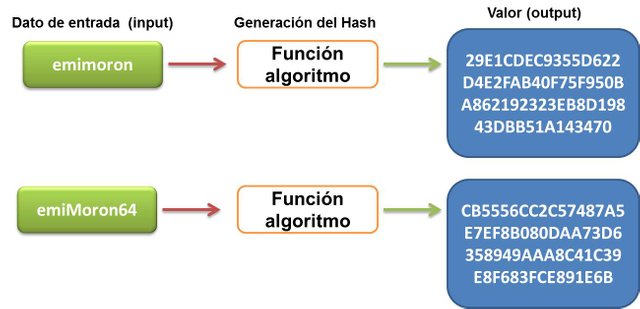

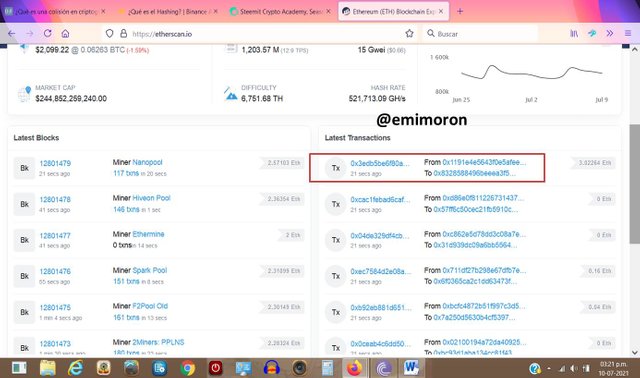

Fuente: Elaboración Propia @emimoron

En el caso de la resistencia de pre-imagen se trata de que una entrada o dato de entrada no puede tener el mismo resultado en su valor de representación. En este caso se dice que si un dato genera una imagen igual al grupo de datos que los generó se le llama pre imagen. La resistencia de la pre-imagen significa que ningún dato debe dar como resultado una imagen que pueda exponer la información que lo ha generado, esto porque se expone las seguridad del hash y de la plataforma, en concordancia la resistencia de pre-imagen refiere una medida de seguridad en la cual una persona ajena a la que creó el hash no pueda identificar ninguna de las entradas que sirvieron para dar origen al valor de salida (imagen final) del hash.

Fuente: freepik.es

Fuente: freepik.es Modificada por @emimoron

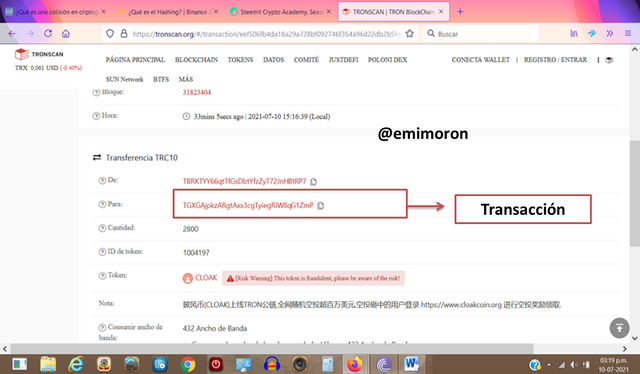

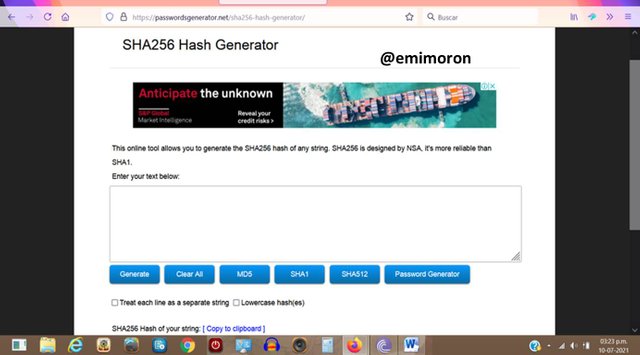

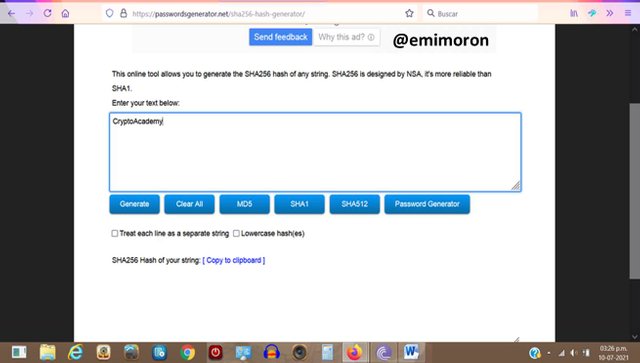

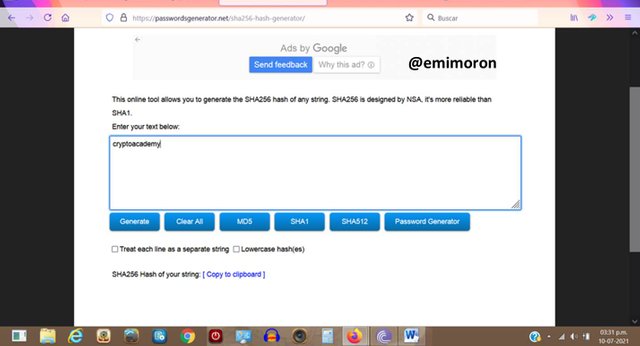

Paso 1.Abrir la página de la aplicación para generar Hash

Paso 2. Introducir el dato de entrada (input)

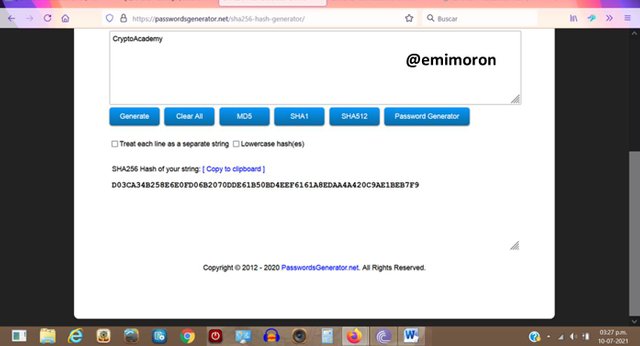

Paso 3. Hacer click en generar el Hash

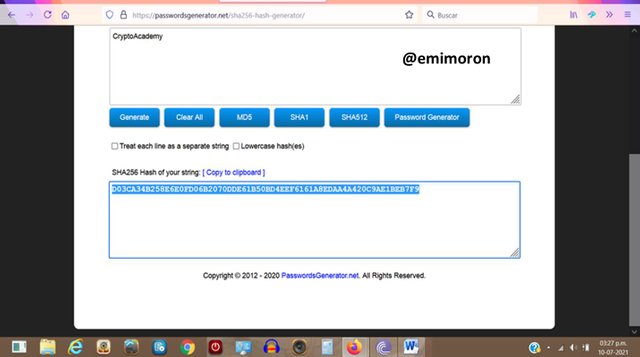

Paso 4. Copiar el Hash generado

Nuestro Hash para la primera entrada CryptoAcademy:

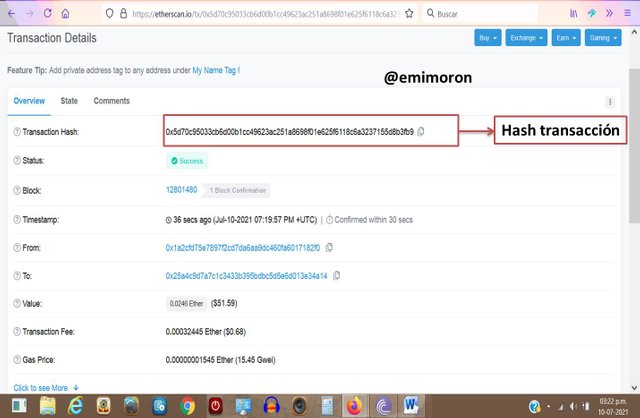

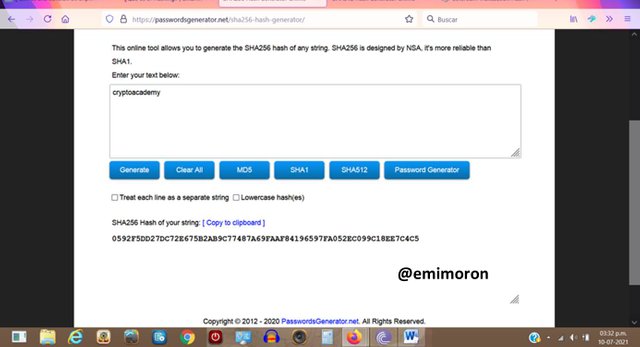

Segundo Hash

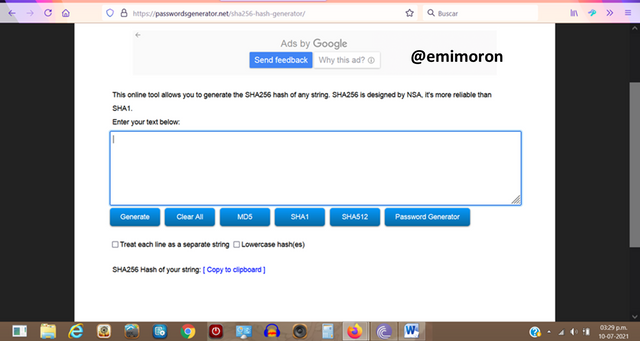

Dato de entrada: cryptoacademy

Primero limpiamos la pantalla donde vamos a introducir nuestra nueva entrada, haciendo click sobre la pestaña que dice Clear All.

Luego repetimos los pasos anteriores para introducir y copiar nuestro hash generado, en este caso el resultado para la segunda entrada es:

Segunda entrada criptoacademy:

Como puede verse los valores cambian al variar o modificar un dato dentro de los valores de entrada para generar los hash en este caso la modificación se trata del cambio de las letras mayúsculas por minúsculas, en este caso se comprueba la resistencia de colisión al generarse un hash diferente al variar uno o más datos en la entrada aun siendo la misma palabra. También se puede verificar la resistencia de pre-imagen debido a que como se evidencia no existe ningún valor en el hash generado que permita exponer cuales fueron los datos que los originó.

Fuente: freepik.es Modificada por @emimoron

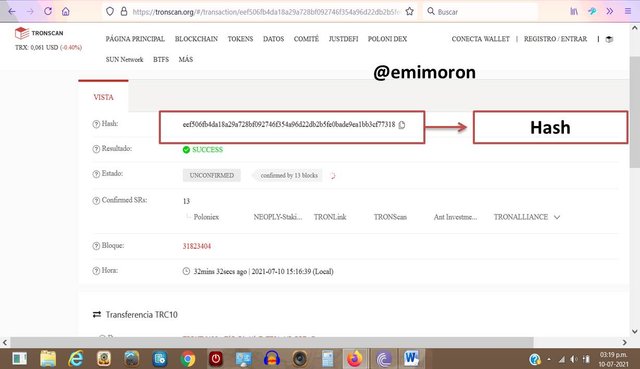

El hash es un algoritmo matemático criptográfico, esta definición del hash nos invita de antemano a establecer una diferencia en su origen debido a que la criptografía es el lenguaje matemático que permite la creación de los hash, a través de la criptografía se lleva a cabo el proceso de traducción de un dato de entrada en un valor alfa numérico que se establece como una medida de rango en la cadena de bloques. De allí entonces que la diferencia es que una es el origen de la otra.

Hasta aquí la asignación de esta semana, nuevamente agradeciendo al profesor @pelon53 por sus orientaciones a todos los que hacen posible que esta comunidad crezca como lo son: